ブログを始めて6年。途中2年ほど「誰にも読んでもらえないし、もういいかな」と更新をやめていた時期がありました。

でも最近、あつ森の記事へのアクセスが増えてきて、「もしかして誰かの役に立ててる?」と思えるようになって、また記事を書き始めたんです。

その矢先でした。

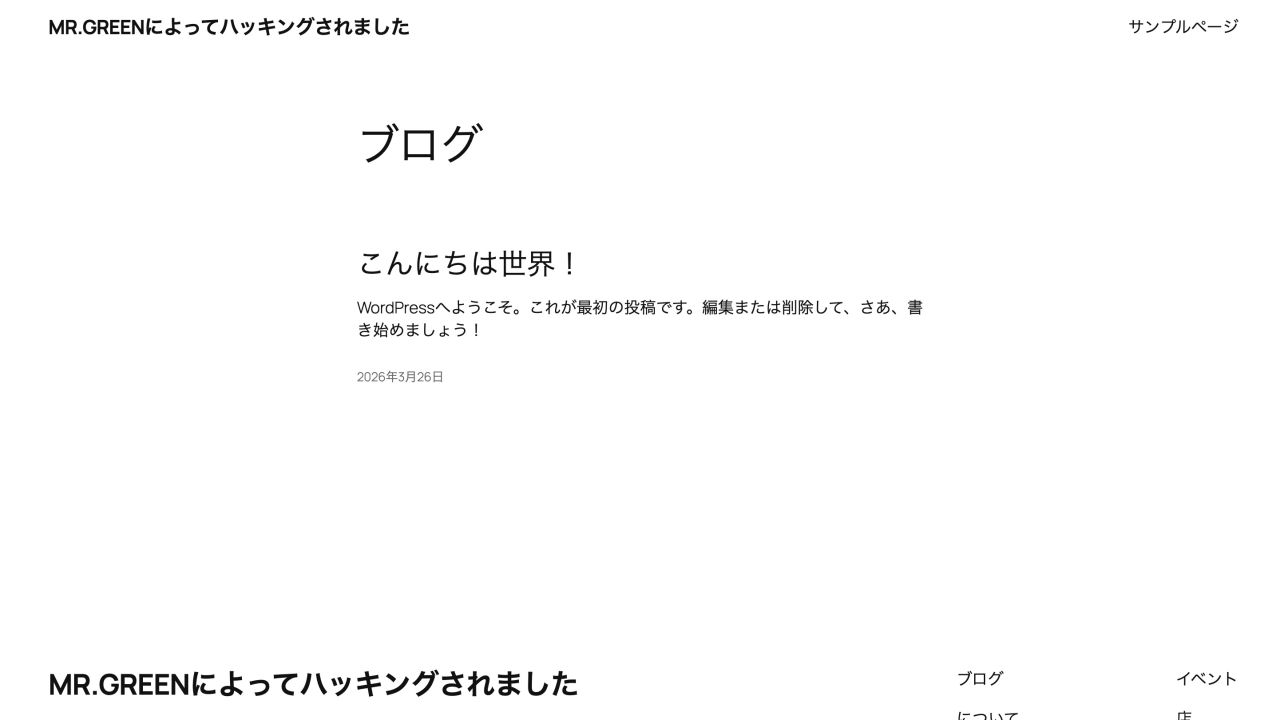

2026年3月25日の午後。前夜から朝方までGamer Mam!のカスタマイズ作業をして、少し休もうと横になりました。目が覚めてブラウザを開いたら——見慣れたGamer Mam!の画面ではなく、白いページに黒い文字でこう書かれていました。

「MR.GREENによってハッキングされました」

最初は意味がわかりませんでした。誰かの悪ふざけ?画面を見間違えた?でも何度リロードしても同じ画面。管理画面(wp-admin)にアクセスしようとしたら、WordPressの初期インストール画面が表示されてしまいました。

長い間更新を止めて、やっと再開した矢先に、6年分の積み上げが全部消えてしまった——そう思った瞬間の恐怖は、今でも忘れられません。

この記事は、そこから約3日間かけてブログを完全復旧させるまでのリアルな記録です。同じ状況で途方に暮れているWordPressブロガーの方に、少しでもお役に立てれば嬉しいです。

Mr.Greenって何者?ハッキングの正体

パニックになりながらも、まず「Mr.Green」が何なのかをAIに聞いてみました。

調べてわかったのは、Mr.Greenは「有名なハッカー」ではなく、WordPressの脆弱性を自動的に探して攻撃するbot(自動プログラム)だということ。特定のサイトを狙うのではなく、脆弱性のあるWordPressサイトを自動で見つけて、まとめて侵入してくるんです。

つまり「Gamer Mam!が特別に狙われた」わけではありませんでした。プラグインのアップデートを怠っていたり、セキュリティ設定が甘くなっていたりすると、誰でも被害に遭う可能性があります。

ちょっと安心しましたが、ショックはショックでした。

実は「予兆」があった——3月上旬からの不穏な空気

振り返ってみると、ハッキングされる前から不穏な予兆がありました。

3月に入ってから、ColorfulBoxのx007サーバーが頻繁に不安定になり、管理画面にログインできない状態が続いていたんです。そのたびにXに「またサーバーが…」と投稿していたくらい。

3月22日頃には不具合があまりにも続くので、エックスサーバーへの移行を試みたり、ログインURLの変更(SiteGuard)などセキュリティ設定をいろいろ変更したりしていました。この「設定変更の隙」がセキュリティを甘くしてしまったかもしれません。

大きなカスタマイズや設定変更をするときは、セキュリティ設定を緩めないこと。これが今回学んだ最初の教訓です。

サポートに相談したら「自分でやってください」と言われた

ハッキングに気づいてすぐ、ColorfulBoxのサポートにチケットを送りました。バックアップからの復元をお願いしたのですが、なかなかうまくいかなくて。

何度か復元を試みてもらったのですが、ログイン画面がWordPressのインストール画面になってしまう状態が続きました。さらにサーバー側の障害まで重なって、JetBackup5でのセルフ復元もエラーが出てできない状態に。

そしてサポートから届いた衝撃の一言:

「お客様が管理・設置されているwebサイト上で発生したセキュリティ等の問題に関しましては、お客様にて対処および解決いただく必要がございます。不正なソフトウェアの削除等のご対応をいただく必要がございます。」

要するに、ウイルスの削除は自分でやってくださいということ。

でも手順は教えてもらえませんでした。「Imunify360で確認できます」とだけ書いてあって、正直かなり途方に暮れました。

【逆転劇①】AIの力でウイルスを発見・削除!

「自分でウイルスを削除しろと言われても、どうすれば…」

そこでAI(Claude)に相談してみました。cPanelのウイルススキャン機能(Imunify360)を使う手順を教えてもらい、実際にスキャンを実行してみると——

Win.Trojan.Hide-1(トロイの木馬)が1件発見されました。

「うわ、本当にウイルスがいた!」と思った瞬間は忘れられません。まさか自分のブログがこんなことになるとは。でも「破棄(削除)」を選択してクリーンアップしたら、次のスキャンでは「ウイルスは見つかりませんでした」と表示されました。

GeminiというAIにも並行して相談していたのですが、ウイルスの削除という具体的な手順にたどり着けたのはClaudeとのやり取りがきっかけでした。本当にAIって頼りになります。

【逆転劇②】それでもログインできない——深夜まで続いた戦い

ここからが本当に大変でした。AIと一緒に深夜まで試したこと:

- .htaccessを標準的な内容に書き換える

- wp-config.phpのSSL設定を変更する

- キャッシュフォルダを削除する

- SiteGuardプラグインを無効化する

- cPanelのファイルマネージャーからCocoonフォルダの名前を変更してテーマを一時的に無効化する(リダイレクトループの原因はテーマではなくサーバー側だったため、残念ながら効果なし)

何をやってもリダイレクトループが続いて、「ERR_TOO_MANY_REDIRECTS」という画面を何十回見たかわかりません。

2年も更新していない時期があったブログ。正直、もう運営をやめようかなと思っていた矢先の出来事。消えてしまったけど、もうこのままでもいいかも?とも思っていました。それでも諦めなかった理由は、私の困ったを解決したという記事にアクセスが増えてきていて、ブログを読んでくれた読者の方々がいたから。

そこで諦めずにphpMyAdminでデータベースを確認したところ記事データがしっかり残っていました。記事は死んでいませんでした。必ず復旧できると信じて復旧を続けることにしました。

【逆転劇③】WordPressの再インストールで突破!

翌27日の早朝、カラフルボックスx007サーバーは度重なる障害発生のためハードウェア移行をしました。ハードウェア移行メンテナンスが終わった後、リダイレクトループが解消され管理画面にアクセスできることを期待しましたが管理画面にはまだ入れない状態でした。

そんな中、サポートの方が「管轄外ではあるけれど」と親切にこんな情報を教えてくれました。

「WordPressを再インストールすることで問題が解決した事例を聞いたことがある」

この一言でピンときました。実はサポートに最初に言われていた「簡単インストール用のバックアップとJetBackup5のバックアップは相性が悪い可能性がある」という話。この2つが繋がったんです。

ここからはAI(Gemini)に教えてもらった内容になります。この辺り、私自身も完全には理解できていないのですが……

簡単に言うと、同じWordPressのデータでも保存される「形式(型)」が違うそうです。鍵と鍵穴の関係と同じで、JetBackup5の鍵を簡単インストールの鍵穴に差し込もうとしても合わない。だからいくら復元してもログインできない状態が続いていたんです。

ならば「型を合わせてから復元すればいい」。そこでWordPressの再インストールという作業を行いました。流れはこうです:

- 万が一に備えて、JetBackup5から希望のバックアップ(記事データや画像が入ったwp1のもの)をPCにダウンロードして保存しておく

- JetBackup5の希望のバックアップデータでサイトを復元する

- ColorfulBoxの「簡単インストール」機能でWordPressを再インストールする

- 再インストール後、JetBackup5バックアップした現在の状況を再インストールしたWordPress環境に紐付く形で保存(簡単インストールの方でバックアップをとる)

- 簡単インストールの方でデータを復元(Restore)する

WordPressをアンインストールしても、JetBackup5に保存されている過去のバックアップデータまで消えることはありません。もし4がうまくいかなかった場合の最終手段として、PCに保存したバックアップから記事・画像データだけを新しいWordPressに移行する予定でした。でも、その必要はありませんでした。

そしてついに——管理画面へのログイン画面が表示されました!

【逆転劇④】Cocoonが壊れていた。でも記事は生きていた

ログインできたものの、トップページはサイドバーだけが表示されている状態でインデックスが全く表示されておらず。Cocoonテーマが壊れていました。

でも「投稿一覧」を開くと、6年間書いてきた記事たちがそこに確かに存在していたんです。記事は死んでいませんでした。ただCocoonが壊れていて表示できなかっただけ。

そこでTwenty Twenty-Five(トゥエンティ トゥエンティファイブ)にテーマを切り替えることで記事の中身が正常に表示されることを確認することができました。

【実録】Command + F で「記事の生存」を自力で確認する手順

管理画面(wp-admin)に入れなくても、手元にバックアップデータ(.sql ファイル)があれば、自分の記事が生きているか一瞬で分かります。私が再インストールを決断する決定打となった「自力検品」のリアルな手順。これはGeminiに相談した時に教えてくれた方法です。

1. バックアップファイルを「テキストエディタ」で開く

PCに保存したデータベースのバックアップ(wp1…などの名前の .sql ファイル)を右クリックし、Macなら「テキストエディット」、Windowsなら「メモ帳」などで開きます。画面いっぱいに英語や数字の羅列が出ますが、ビビらなくて大丈夫です!

2. 魔法のショートカット「Command + F」を発動

キーボードの [Command] + [F] (Windowsの場合は [Ctrl] + [F])を同時に押します。すると、画面の端に小さな「検索窓」が出現します。

3. 「最新記事のタイトル」で一本釣り検索

その検索窓に、ハッキングされる直前に公開した「最新記事のタイトル」や、記事の中に書いた「自分にしか分からない特徴的なフレーズ」を打ち込みます。

4. 自分の書いた「日本語」を見つける

カチカチと検索結果を辿り、真っ黒なコードの中に自分が一生懸命書いた「記事の本文(日本語)」が見つかれば……おめでとうございます!【記事データは無事】という動かぬ証拠です。

【完全復活】Cocoonを再インストールして、CSSを流し込む

あとはCocoonを公式サイトから新しくダウンロードして再インストールするだけ。Safariだと勝手に解凍されてしまうことがあるので、Google Chromeを使って、.zip形式のまま保存するのがコツです!

壊れてしまったCocoonでも追加CSSだけは見ることができていました。そのCSSをメモに貼り付けて保存していたため、そのコードを新しいCocoonの「追加CSS」を流し込んだ瞬間——あのGamer Mam!の世界が復活しました。

CSSのバックアップを取っておいたことが、デザインの復活を可能にしてくれました。カスタマイズCSSは必ずどこかに保存しておくことをおすすめします。

同じ被害に遭わないために——やっておくべきセキュリティ対策

復旧後、再発防止のために以下の対策を実施しました。同じ被害に遭わないためにぜひ参考にしてみてください。

① 外部クラウドへの自動バックアップ(UpdraftPlus × Googleドライブ)

プラグインでバックアップを取っていても、テーマを再インストールするとバックアップデータが消えてしまうことがあります。ローカルのバックアップだけでは不十分というのが今回の大きな教訓でした。

UpdraftPlusというプラグインを使って、Googleドライブに週1回自動バックアップする設定にしました。外部クラウドに保存することで、サーバーが壊れても記事データを守ることができます。

② SiteGuardでログインURLを変更する

デフォルトの /wp-login.php は攻撃者に知られているので、SiteGuardプラグインでログインURLを変更しました。これだけでもかなりの抑止力になります。

③ 大きなカスタマイズ後は簡単インストール側にもバックアップ

ColorfulBoxの「簡単インストール」機能を使ったバックアップは、通常のプラグインバックアップとは別の場所に保存されます。大きな作業をした後は、この方法でもバックアップを取るようにしました。

まとめ

ハッキングから完全復旧まで、約3日間かかりました。ColorfulBoxのサポートと何往復もやり取りをして、AIに何度も助けを求めて、深夜まで画面と格闘しました。

一番怖かったのは「6年間の積み上げが全部消えてしまったかもしれない」と思った瞬間でした。でもデータベースの中に記事が残っていると確信した時、必ず復旧できると信じることができました。

今回の経験で強く感じたのは、ブログはバックアップが命だということ。そしてセキュリティ設定を変更するときは細心の注意を払うこと。

「誰にも読んでもらえない」と思って更新を止めていた時期があっても、また再開できた。そのタイミングでハッキングされても、諦めずに復旧できた。なんだか、ブログって本当にゲームみたいだなと思いました。何度やられても、再挑戦できる。

もし今、同じ状況で途方に暮れているブロガーの方がいたら、どうか諦めないでください。記事データはきっとどこかに生きています。

私も、また一つ強くなれた気がします。